本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

coreMQTT 双向身份验证演示

重要

该演示托管在已弃用的 Amazon-FreeRTOS 存储库中。当您创建新项目时,我们建议从此处开始。如果您已经有一个基于现已弃用的 Amazon-FreeRTOS 存储库的 FreeRTOS 项目,请参阅 Amazon-FreeRTOS Github 存储库迁移指南。

简介

coreMQTT 双向身份验证演示项目展示了如何使用在客户端与服务器之间具有双向身份验证的 TLS 建立与 MQTT 代理的连接。此演示使用基于 mbedTLS 的传输接口实现来建立经过服务器和客户端身份验证的 TLS 连接,并演示了 QoS 1

注意

要设置和运行 FreeRTOS 演示,请按照开始使用 FreeRTOS中的步骤操作。

源代码

演示源文件已命名mqtt_demo_mutual_auth.c,可以在freertos/demos/coreMQTT/

功能

该演示创建了一个应用程序任务,该任务循环访问一组示例,这些示例演示如何连接代理、订阅代理上的主题、发布到代理上的主题,最后断开与代理的连接。该演示应用程序会订阅一个主题的消息,也会向同一个主题发布消息。每次演示向 MQTT 代理发布消息时,代理都会向演示应用程序发送相同的消息。

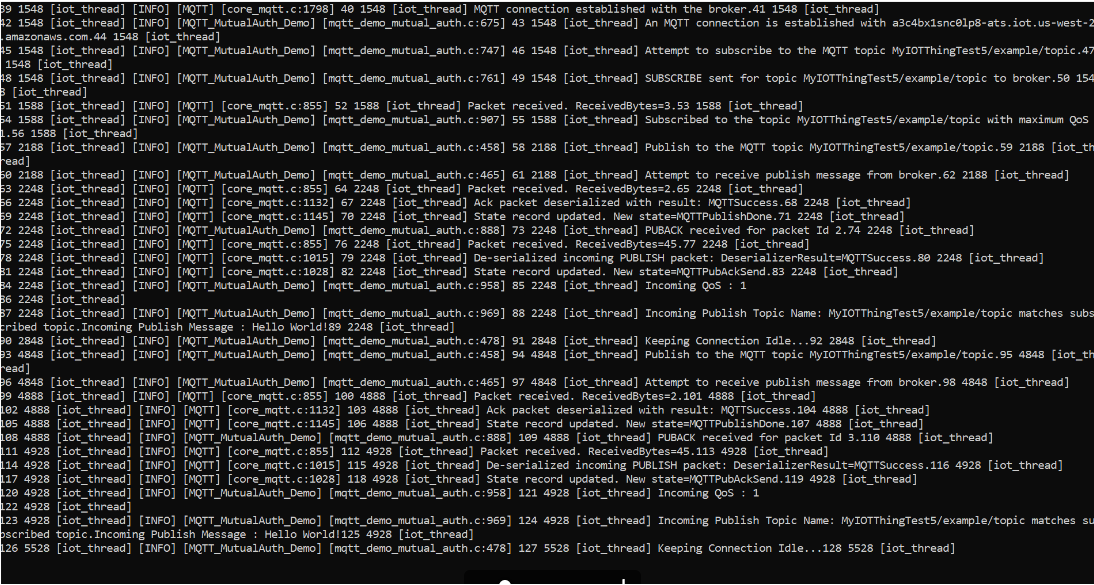

成功完成演示将生成类似于以下图像的输出。

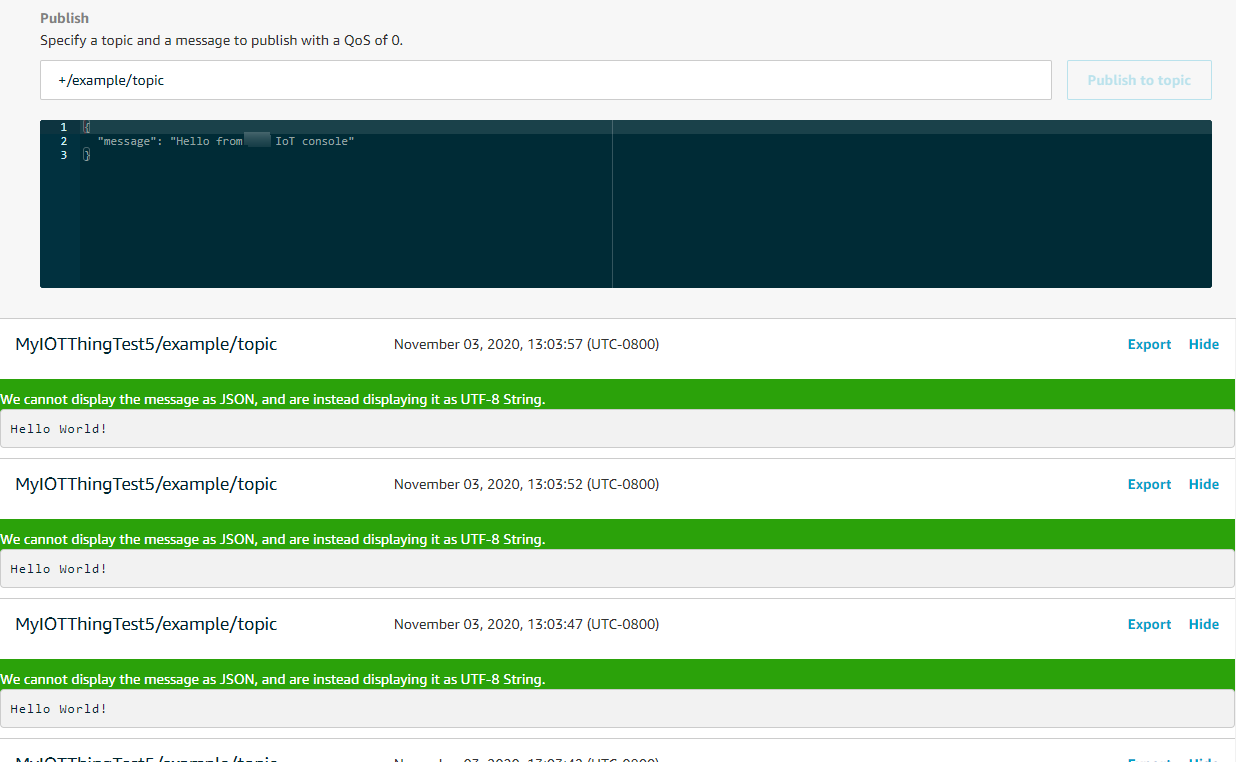

Amazon IoT 控制台将生成类似于下图的输出。

使用指数回退和抖动重试逻辑

prvBackoffFor重试

连接到 MQTT 代理

该 prvConnectToServerWithBackoffRetriesBackoffAlgorithm_GetNextBackoff 函数提供指数级增长的回退值,并在达到最大尝试次数后返回 RetryUtilsRetriesExhausted。如果在配置的尝试次数后仍无法建立与代理的 TLS 连接,则 prvConnectToServerWithBackoffRetries 函数将返回失败状态。

prvCreate MQTTConnection WithBrokerFreeRTOS-Plus/Source/Application-Protocols/platform/freertos/transport/src/tls_freertos.c 文件中实现。请记住,我们正在 xConnectInfo 中为代理设置保持活动状态的秒数。

下一个函数展示了如何使用 MQTT_Init 函数在 MQTT 环境中设置 TLS 传输接口和时间函数,还展示了事件回调函数指针 (prvEventCallback) 是如何设置的。该回调用于报告传入的消息。

订阅 MQTT 主题

p rv MQTTSubscribe WithBackoffRetriesRETRY_MAX_ATTEMPTS,如果 MQTT 代理拒绝订阅请求,则订阅将以指数回退的方式重试。

向主题发布

p rv MQTTPublish ToTopic

接收传入的消息

如前所述,该应用程序会在连接到代理之前注册一个事件回调函数。prvMQTTDemoTask 函数调用 MQTT_ProcessLoop 函数来接收传入的消息。当收到传入的 MQTT 消息时,它会调用应用程序注册的事件回调函数。该 prvEventCallbackprvEventCallback检查传入的数据包类型并调用相应的处理程序。在下面的示例中,该函数要么调用 prvMQTTProcessIncomingPublish() 来处理传入的发布消息,要么调用 prvMQTTProcessResponse() 来处理确认消息 (ACK)。

处理传入的 MQTT 发布数据包

prv MQTTProcess IncomingPublish

取消订阅主题

该工作流程的最后一步是取消订阅主题,这样代理就不会从 mqttexampleTOPIC 发送任何已发布的消息。这是函数 prv MQTTUnsubscribe FromTopic

更改演示中使用的根 CA

默认情况下,FreeRTOS 演示使用 Amazon Root CA 1 证书(RSA 2048 位密钥)向服务器进行身份验证。 Amazon IoT Core 您可以使用其他 CA 证书来进行服务器身份验证,包括 Amazon Root CA 3 证书(ECC 256 位密钥)。要更改 coreMQTT 双向身份验证演示的根 CA,请执行以下操作:

-

在文本编辑器中,打开

freertos/vendors/vendor/boards/board/aws_demos/config_files/mqtt_demo_mutual_auth_config.h -

在文件中找到以下行。

* #define democonfigROOT_CA_PEM "...insert here..."取消注释此行,如有必要,将其移到注释块末尾的

*/之后。 -

复制要使用的 CA 证书,然后将其粘贴到文本

"...insert here..."处。结果应该类似以下示例。#define democonfigROOT_CA_PEM "-----BEGIN CERTIFICATE-----\n"\ "MIIBtjCCAVugAwIBAgITBmyf1XSXNmY/Owua2eiedgPySjAKBggqhkjOPQQDAjA5\n"\ "MQswCQYDVQQGEwJVUzEPMA0GA1UEChMGQW1hem9uMRkwFwYDVQQDExBBbWF6b24g\n"\ "Um9vdCBDQSAzMB4XDTE1MDUyNjAwMDAwMFoXDTQwMDUyNjAwMDAwMFowOTELMAkG\n"\ "A1UEBhMCVVMxDzANBgNVBAoTBkFtYXpvbjEZMBcGA1UEAxMQQW1hem9uIFJvb3Qg\n"\ "Q0EgMzBZMBMGByqGSM49AgEGCCqGSM49AwEHA0IABCmXp8ZBf8ANm+gBG1bG8lKl\n"\ "ui2yEujSLtf6ycXYqm0fc4E7O5hrOXwzpcVOho6AF2hiRVd9RFgdszflZwjrZt6j\n"\ "QjBAMA8GA1UdEwEB/wQFMAMBAf8wDgYDVR0PAQH/BAQDAgGGMB0GA1UdDgQWBBSr\n"\ "ttvXBp43rDCGB5Fwx5zEGbF4wDAKBggqhkjOPQQDAgNJADBGAiEA4IWSoxe3jfkr\n"\ "BqWTrBqYaGFy+uGh0PsceGCmQ5nFuMQCIQCcAu/xlJyzlvnrxir4tiz+OpAUFteM\n"\ "YyRIHN8wfdVoOw==\n"\ "-----END CERTIFICATE-----\n" -

(可选)您可以更改其他演示的根 CA。对每个

freertos/vendors/vendor/boards/board/aws_demos/config_files/demo-name_config.h