本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

从身份提供者(IdP)启动登录

| 适用于:企业版和标准版 |

| 目标受众:系统管理员 |

注意

IAM 联合身份验证不支持将身份提供商群组与 Amazon Quick 同步。

在这种情况下,您的用户从身份提供者的门户网站启动登录过程。用户通过身份验证后,他们将登录 Amazon Quick。在 Quick 检查其是否已获得授权后,您的用户就可以访问 Quick。

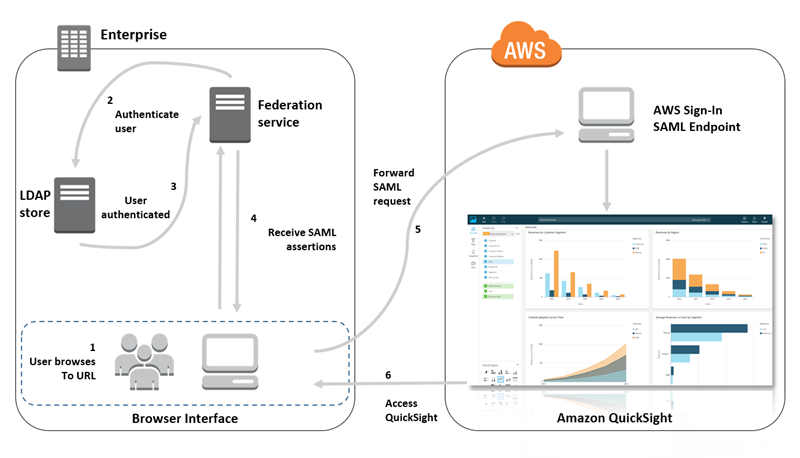

从用户登录 IdP 开始,身份验证将按以下步骤进行:

-

用户浏览

https://applications.example.com并登录 IdP。此时,用户尚未登录服务提供商。 -

联合身份验证服务和 IdP 对用户进行身份验证:

-

联合身份验证服务请求从组织的身份存储进行身份验证。

-

该身份存储将对用户进行身份验证,并将身份验证响应返回到联合身份验证服务。

-

在身份验证成功后,联合身份验证服务会将 SAML 断言发布到用户的浏览器。

-

-

用户打开 Amazon Quick:

-

用户的浏览器会将 SAML 断言发布到 Amazon 登录 SAML 端点 (

https://signin.aws.amazon.com/saml)。 -

Amazon 登录接收 SAML 请求,处理请求,对用户进行身份验证,然后将身份验证令牌转发给 Amazon Quick 服务。

-

-

Amazon Quick 接受来自的身份验证令牌 Amazon 并向用户提供 Amazon Quick。

从用户的角度来看,整个过程以透明的方式进行。用户从贵组织的内部门户网站开始,登陆 Amazon Quick 应用程序门户,无需提供任何 Amazon 凭证。

在下图中,您可以找到 Amazon Quick 和第三方身份提供商 (IdP) 之间的身份验证流程。在此示例中,管理员设置了一个名为 applications.example.com Amazon Quick 的登录页面来访问。当用户登录时,登录页面会向符合 SAML 2.0 的联合身份验证服务发布请求。最终用户从 IdP 的登录页面启动身份验证。

有关一些常见提供者的信息,请参阅以下第三方文档:

-

Okta – 规划 SAML 部署

-

Ping – Amazon 集成

使用以下主题来了解如何使用现有的联合体 Amazon:

-

Amazon 网站@@ Amazon上的身份联盟

-

《IAM 用户指南》中的向经过外部身份验证的用户(身份联合验证)提供访问权限

-

《IAM 用户指南》中的使 SAML 2.0 联合用户能够访问 Amazon 管理控制台