本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

将 Amazon EC2 Windows 实例加入您的 Amazon 托管微软 AD 活动目录

您可以启动亚马逊 EC2 Windows 实例并将其加入 Amazon 托管微软 AD。或者,您可以手动将现有 EC2 Windows 实例加入 Amazon 托管 Microsoft AD。

- Seamlessly join EC2 Windows instance

-

此过程将亚马逊 EC2 Windows 实例无缝连接到您的 Amazon 托管 Microsoft AD。如果您需要跨多个域名进行无缝联接 Amazon Web Services 账户,请参阅教程:共享您的 Amazon 托管 Microsoft AD 目录以实现无缝加入 EC2 域名。有关 Amazon EC2 的更多信息,请参阅什么是 Amazon EC2?。

先决条件

要通过域无缝加入 EC2 实例,需要完成以下操作:

-

拥有 Amazon 托管的 Microsoft 广告。要了解更多信息,请参阅创建你的 Microsoft Amazon 托管广告。

-

您需要拥有以下 IAM 权限,才能无缝加入 EC2 Windows 实例:

-

具有以下 IAM 权限的 IAM 实例配置文件:

-

AmazonSSMManagedInstanceCore -

AmazonSSMDirectoryServiceAccess

-

-

将 EC2 无缝加入 Amazon 托管 Microsoft AD 的用户需要以下 IAM 权限:

-

Amazon Directory Service 权限:

-

"ds:DescribeDirectories" -

"ds:CreateComputer"

-

-

Amazon VPC 权限:

-

"ec2:DescribeVpcs" -

"ec2:DescribeSubnets" -

"ec2:DescribeNetworkInterfaces" -

"ec2:CreateNetworkInterface" -

"ec2:AttachNetworkInterface"

-

-

EC2 权限;

-

"ec2:DescribeInstances" -

"ec2:DescribeImages" -

"ec2:DescribeInstanceTypes" -

"ec2:RunInstances" -

"ec2:CreateTags"

-

-

Amazon Systems Manager 权限:

-

"ssm:DescribeInstanceInformation" -

"ssm:SendCommand" -

"ssm:GetCommandInvocation" -

"ssm:CreateBatchAssociation"

-

-

-

创建 Amazon 托管 Microsoft AD 时,系统会创建一个包含入站和出站规则的安全组。要了解有关这些规则与端口的更多信息,请参阅用你的 Amazon 托管 Microsoft AD 创建了什么。要无缝加入域名加入 EC2 Windows 实例,您启动实例的 VPC 应允许与 Amazon 托管 Microsoft AD 安全组的入站和出站规则中允许的端口相同。

-

根据网络安全和防火墙设置,您可能需要允许额外的出站流量。此流量将通过 HTTPS(端口 443)到达以下端点:

端点 角色 ec2messages.region.amazonaws.com使用会话管理器服务创建和删除会话通道。有关更多信息,请参阅 Amazon Systems Manager 终端节点和限额。

ssm.region.amazonaws.com的终端节点 Amazon Systems Manager Session Manager。有关更多信息,请参阅 Amazon Systems Manager 终端节点和限额。

ssmmessages.region.amazonaws.com使用会话管理器服务创建和删除会话通道。有关更多信息,请参阅 Amazon Systems Manager 终端节点和限额。

ds.region.amazonaws.com的终端节点 Amazon Directory Service。有关更多信息,请参阅 的地区可用性 Amazon Directory Service。

-

我们建议使用 DNS 服务器来解析你的 Amazon 托管 Microsoft AD 域名。要实现此操作,可创建 DHCP 选项集。请参阅为 Amazon 托管的 Microsoft AD 创建或更改 DHCP 选项集了解更多信息。

-

如果您选择不创建 DHCP 选项集,则您的 DNS 服务器将是静态的,并由您的 Amazon 托管 Microsoft AD 进行配置。

-

无缝加入 Amazon EC2 Windows 实例

-

登录 Amazon Web Services 管理控制台 并打开 Amazon EC2 控制台,网址为https://console.aws.amazon.com/ec2/

。 -

在导航栏中,选择与现有目录 Amazon Web Services 区域 相同的目录。

-

在 EC2 控制面板的启动实例部分,选择启动实例。

-

在启动实例页面的名称和标签部分下,输入您要用于 Windows EC2 实例的名称。

(可选)选择添加其他标签,添加一个或多个标签密钥值对,以组织、跟踪或控制对此 EC2 实例的访问权限。

-

在应用程序和操作系统映像(Amazon 机器映像)部分,在快速入门窗格中选择 Windows。您可以从Amazon 机器映像(AMI)下拉列表中更改 Windows Amazon 机器映像(AMI)。

-

在实例类型部分,从实例类型下拉列表中选择要使用的实例类型。

-

在密钥对(登录)部分,您可以选择创建新密钥对,或从现有密钥对中进行选择。

要创建新的密钥对,请选择新建新密钥对。

输入密钥对的名称,然后为密钥对类型和私钥文件格式选择一个选项。

要以可与 OpenSSH 一起使用的格式保存私钥,请选择 pem。要以可与 PuTTY 一起使用的格式保存私钥,请选择 ppk。

选择创建密钥对。

您的浏览器会自动下载私有密钥文件。将私有密钥文件保存在安全位置。

重要

这是您保存私有密钥文件的唯一机会。

-

在启动实例页面的网络设置部分下,选择编辑。从 VPC – 必需下拉列表中选择创建目录的 VPC。

-

从子网下拉列表中选择 VPC 中的其中一个公有子网。选择的子网必须将所有外部流量都路由到互联网网关。否则将无法远程连接到实例。

有关如何连接到互联网网关的更多信息,请参阅《Amazon VPC 用户指南》中的使用互联网网关连接到互联网。

-

在自动分配公有 IP 下,选择启用。

有关公共和私有 IP 寻址的更多信息,请参阅《Amazon EC2 用户指南》中的 Amazon EC2 实例 IP 寻址。

-

对于防火墙(安全组)设置,您可以使用默认设置或进行更改以满足您的需求。

-

对于配置存储设置,您可以使用默认设置或进行更改以满足您的需求。

-

选择高级详细信息部分,从域加入目录下拉列表中选择您的域。

注意

选择域加入目录后,您可能会看到:

当 EC2 启动向导识别到某个现有 SSM 文档包含意外属性时,会发生此错误。您可以执行以下操作之一:

如果您之前编辑了 SSM 文档且属性为预期属性,请选择关闭并继续启动 EC2 实例,不做任何更改。

选择“在此处删除现有 SSM 文档”链接以删除 SSM 文档。这将允许创建包含正确属性的 SSM 文档。启动 EC2 实例时,将自动创建 SSM 文档。

-

对于 IAM 实例配置文件,您可以选择现有的 IAM 实例配置文件或创建新的 IAM 实例配置文件。从 IAM 实例配置文件下拉列表中选择一个SSMDirectoryServiceAccess附有 Ama zon SSMManaged InstanceCore 和 Amazon Amazon 托管策略的 IAM 实例配置文件。要创建新的 IAM 配置文件,请选择创建新的 IAM 配置文件链接,然后执行以下操作:

-

选择创建角色。

-

在选择受信任的实体下,选择 Amazon 服务。

-

在 Use case(使用案例)下,选择 EC2。

-

在 “添加权限” 下的策略列表中,选择 Amazon SSMManaged InstanceCore 和 Ama zon SSMDirectory ServiceAccess 政策。在搜索框中键入

SSM以筛选列表。选择下一步。注意

Amazon SSMDirectory ServiceAccess 提供将实例加入由管理的活动目录的权限 Amazon Directory Service。Amazon SSMManaged InstanceCore 提供使用该 Amazon Systems Manager 服务所需的最低权限。有关创建具有这些权限的角色的更多信息,以及您可以分配给 IAM 角色的其他权限和策略的信息,请参阅《Amazon Systems Manager 用户指南》中的为 Systems Manager 创建 IAM 实例配置文件。

-

在名称、查看和创建页面上,输入角色名称。您将需要此角色名称来附加到 EC2 实例。

-

(可选)您可以在描述字段中提供 IAM 实例配置文件的描述。

-

选择创建角色。

-

返回启动实例页面,选择 IAM 实例配置文件旁边的刷新图标。您的新 IAM 实例配置文件应显示在 IAM 实例配置文件下拉列表中。选择新的配置文件,其余设置保留默认值。

-

-

选择启动实例。

-

- Manually join EC2 Windows instance

要将现有 Amazon EC2 Windows 实例手动加入 Amazon Managed Microsoft AD Active Directory,实例必须使用 将 Amazon EC2 Windows 实例加入您的 Amazon 托管微软 AD 活动目录 中指定的参数启动。

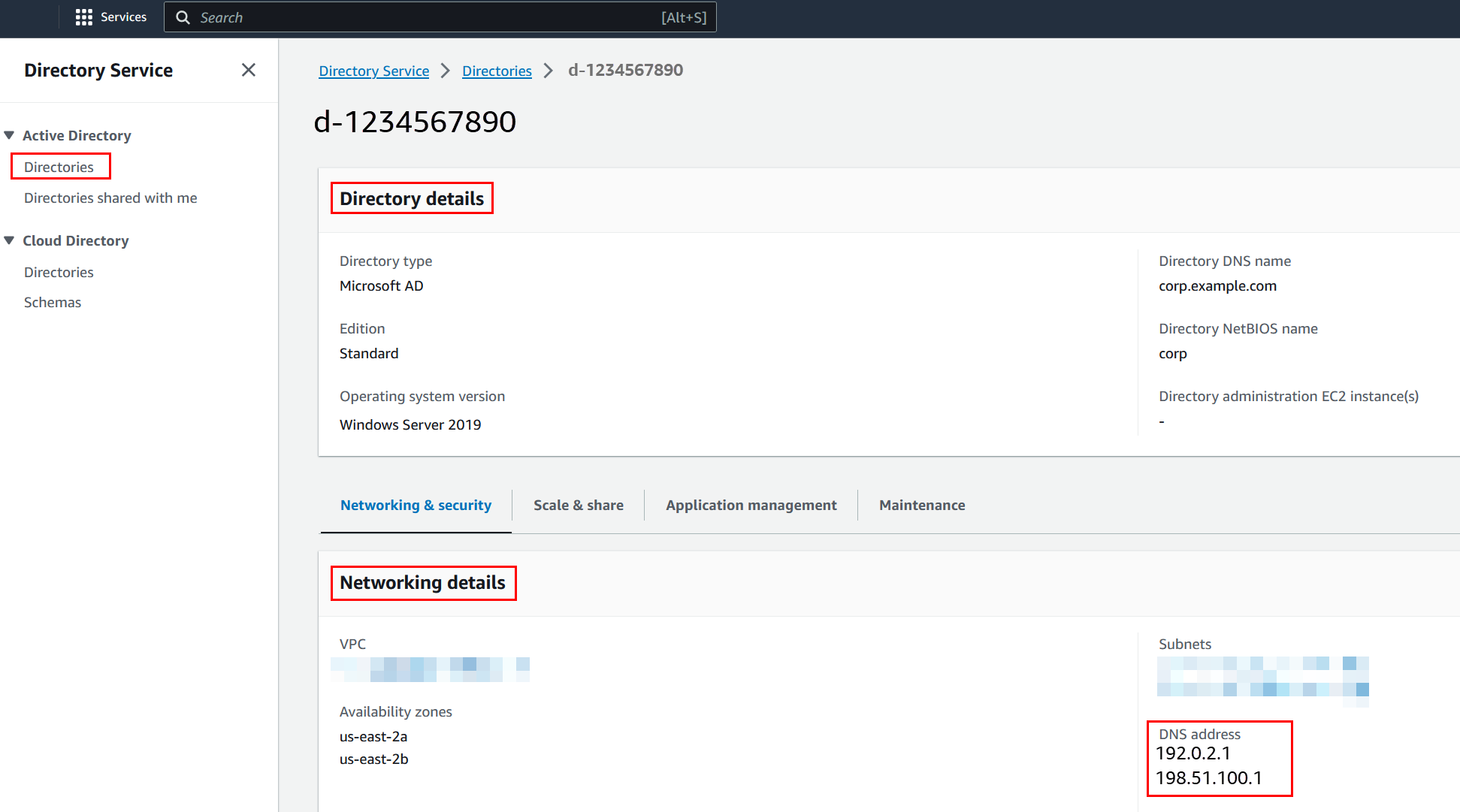

你需要微软 AD DNS Amazon 托管服务器的 IP 地址。此信息可以在目录服务 > 目录 > 目录的目录 ID 链接 > 目录详细信息以及网络与安全下找到。

将 Windows 实例加入 Amazon 托管微软 AD 活动目录

-

使用任何远程桌面协议客户端连接到实例。

-

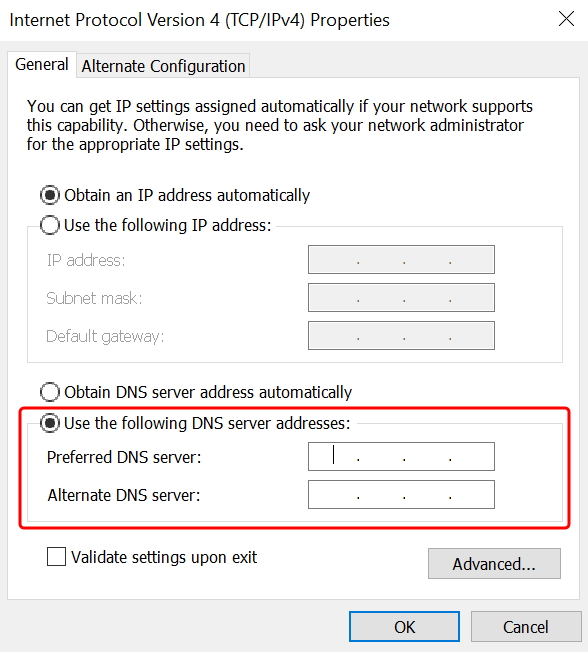

在实例上打开 TCP/ IPv4 属性对话框。

-

打开 Network Connections。

提示

您可以在实例上从命令提示符运行以下命令,直接打开 Network Connections。

%SystemRoot%\system32\control.exe ncpa.cpl -

打开任何已启用网络连接的上下文菜单 (右键单击),然后选择 Properties。

-

在连接属性对话框中,打开 (双击) Internet Protocol Version 4。

-

-

选择 “使用以下 DNS 服务器地址”,将 “首选 DNS 服务器” 和 “备用 DNS 服务器地址” 更改为 Microsoft AD 提供的 Amazon 托管 DNS 服务器的 IP 地址,然后选择 “确定”。

-

打开实例的 System Properties 对话框,选择 Computer Name 选项卡,然后选择 Change。

提示

您可以在实例上从命令提示符运行以下命令,打开 System Properties 对话框。

%SystemRoot%\system32\control.exe sysdm.cpl -

在 “成员” 字段中,选择 “域”,输入您的 Amazon 托管 Microsoft AD Active Directory 的完全限定名称,然后选择 “确定”。

-

当系统提示输入域管理员的名称和密码时,输入具有域加入权限的账户的用户名和密码。有关委托这些权限的更多信息,请参阅为托 Amazon 管 Microsoft AD 委派目录加入权限。

注意

可以输入完全限定的域名或 NetBIOS 名称,后跟反斜杠(\),然后是用户名。用户名应为 Admin。例如,

corp.example.com\admin或corp\admin。 -

收到欢迎加入域的消息之后,重新启动实例使更改生效。

现在,您的实例已加入 Amazon 托管 Microsoft AD Active Directory 域,您可以远程登录该实例并安装用于管理目录的实用程序,例如添加用户和群组。Active Directory 管理工具可用于创建用户和组。有关更多信息,请参阅 为托管的 Microsoft AD 安装活动目录 Amazon 管理工具。

注意

您也可以使用 Amazon Route 53 来处理 DNS 查询,而不必手动更改 Amazon EC2 实例上的 DNS 地址。有关更多信息,请参阅将 Directory Service 的 DNS 解析与 Amazon Route 53 Resolver集成

和将出站 DNS 查询转发到您的网络。 -