本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

筛选搜索结果 GuardDuty

调查发现筛选条件允许您查看匹配指定条件的调查发现,筛选出任何不匹配的调查发现。您可以使用 Amazon GuardDuty 控制台轻松创建查找筛选条件,也可以使用 JSON 通过 CreateFilterAPI 创建筛选条件。查看以下部分,了解如何在控制台中创建筛选条件。要使用这些筛选条件自动存档传入的调查发现,请参阅 中的抑制规则 GuardDuty。

创建筛选条件时,请考虑以下事项:

-

您可以指定最少 1 个属性,最多 50 个属性作为特定筛选条件。

-

当您使用等于或不等于运算符来筛选账户 ID 等属性值时,最多可以指定 50 个值。

-

每个筛选条件属性都作为

AND运算符进行计算。同一属性的多个值计算为AND/OR。 -

有关每个筛选器中可以创建的最大保存筛选器数量的信息 Amazon Web Services 区域,请参阅GuardDuty 配额。 Amazon Web Services 账户

-

与任何其他字段一样,下面的

service.additionalInfo字段使用其完整 JSON 路径指定。例如:{ "service.additionalInfo.sample": { "Equals": ["true"] } }。 -

时间戳字段接受 Unix Epoch 毫秒格式的值(例如,)。

1486685375000有关时间戳字段的完整列表,请参阅下面的注释。

以下各节提供有关如何使用 GuardDuty 控制台、API 和 CLI 命令创建和保存筛选器的说明。选择首选访问方法以继续操作。

在 GuardDuty 控制台中创建和保存筛选器集

可以通过 GuardDuty 控制台创建和测试查找过滤器。您可以保存通过控制台创建的筛选条件,以便在抑制规则或在将来的筛选操作中使用。筛选条件由至少一个筛选标准组成,包含一个与至少一个值配对的筛选条件属性。

创建和保存筛选条件(控制台)

登录 Amazon Web Services 管理控制台 并打开 GuardDuty 控制台,网址为https://console.aws.amazon.com/guardduty/

。 -

在左侧导航窗格中,选择发现。

-

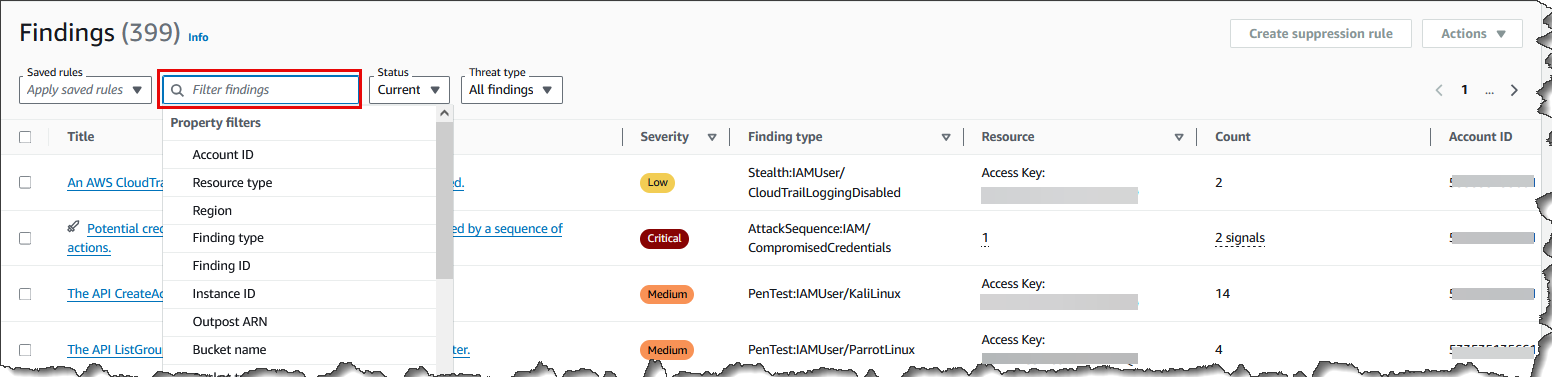

在调查发现页面上,选择已保存规则菜单旁边的筛选调查发现栏。这将显示展开的属性筛选条件列表。

-

从展开的筛选条件列表中,选择希望据以筛选调查发现表的属性。

例如,要查看可能受影响资源为 S3Bucket 的调查发现,请选择资源类型。

-

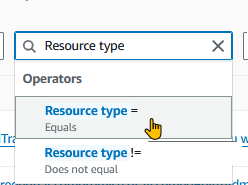

对于运算符,请选择一个有助于筛选调查发现以获得所需结果的运算符。要继续执行上一步中的示例,可以选择资源类型 =。这将显示中的资源类型列表 GuardDuty。

如果使用案例需要排除特定调查发现,则可以选择不等于或 != 运算符。

-

为所选属性筛选条件指定值。如果需要,选择应用。要继续执行上一步中的示例,可以选择 S3Bucket。

这将显示与应用的筛选条件匹配的调查发现。

-

要添加多个筛选条件,请重复步骤 3 – 6。

有关完整的属性列表,请参阅中的属性筛选器 GuardDuty。

-

(可选)将指定的属性和值保存为筛选条件

为了将来能再次应用此筛选条件组合,您可以将指定的属性及其值另存为筛选条件集。

-

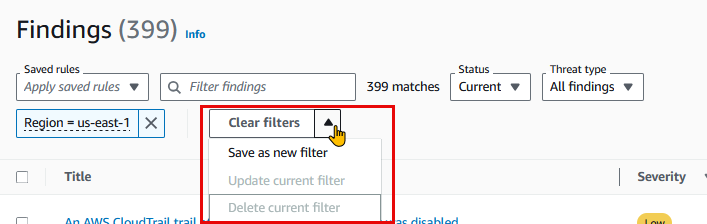

使用一个或多个属性筛选条件创建筛选条件后,请在清除筛选条件菜单中选择箭头。

-

输入筛选条件集的名称。名称必须具有 3 到 64 个字符。有效字符为 a-z、 A-Z 0-9、句点 (.)、连字符 (-) 和下划线 (_)。

-

描述是为可选项。如果输入描述,最多可包含 512 个字符。

-

选择创建。

-

使用 GuardDuty API 和 CLI 创建和保存筛选器集

您可以使用 API 或 CLI 命令创建和测试调查发现筛选条件。筛选条件由至少一个筛选标准组成,包含一个与至少一个值配对的筛选条件属性。您可以保存筛选条件以创建 抑制规则或稍后执行其他筛选操作。

要使用创建查找过滤器 API/CLI

-

使用要创建过滤器的 Amazon Web Services 账户 位置的区域探测器 ID 运行 CreateFilterAPI。

要查找您的账户和当前区域的,请查看https://console.aws.amazon.com/guardduty/

控制台中的 “设置” 页面,或者运行 ListDetectorsAPI。 detectorId -

或者,您可以使用 create-filter

来创建和保存筛选条件。您可以使用 中的属性筛选器 GuardDuty中的一个或多个筛选条件。 使用以下示例,替换以红色显示的占位符值。

- 示例 1:创建新筛选条件,以查看与特定调查发现类型匹配的所有调查发现

-

以下示例创建了一个筛选条件,其与从特定映像中创建的实例的所有

PortScan调查发现匹配。占位符值以红色显示。将这些值替换为适用于账户的值。例如,12abc34d567e8fa901bc2d34EXAMPLE替换为您的区域探测器 ID。aws guardduty create-filter \ --detector-id12abc34d567e8fa901bc2d34EXAMPLE\ --nameFilterExampleName\ --finding-criteria '{"Criterion": {"type": {"Equals": ["}, "Recon:EC2/Portscan"]resource.instanceDetails.imageId": {"Equals":["ami-0a7a207083example"]}} }' - 示例 2:创建新筛选条件,以查看与严重性级别匹配的所有调查发现

-

以下示例创建了一个筛选条件,其与所有与

HIGH严重性级别相关联的调查发现匹配。占位符值以红色显示。将这些值替换为适用于账户的值。例如,12abc34d567e8fa901bc2d34EXAMPLE替换为您的区域探测器 ID。aws guardduty create-filter \ --detector-id12abc34d567e8fa901bc2d34EXAMPLE\ --nameFilterExampleName\ --finding-criteria '{"Criterion": {"severity": {"Equals": ["}} }'7", "8"]

-

对于 API/CLI调查发现的严重性级别,以数字表示。要根据严重性级别筛选调查发现,请使用以下值:

-

对于

LOW严重性级别,使用{ "severity": { "Equals": ["1", "2", "3"] } } -

对于

MEDIUM严重性级别,使用{ "severity": { "Equals": ["4", "5", "6"] } } -

对于

HIGH严重性级别,使用{ "severity": { "Equals": ["7", "8"] } } -

对于

CRITICAL严重性级别,使用{ "severity": { "Equals": ["9", "10"] } } -

对于具有多个严重性级别的调查发现,请使用类似于以下示例的占位符值:

{ "severity": { "Equals": ["7", "8", "9", "10"] } }此示例将显示具有

HIGH或CRITICAL严重性级别的调查发现。注意

如果您指定的示例仅包含一个数值,而不包含与严重性级别相关联的所有数值,API 和 CLI 可能会显示筛选后的调查发现。当您在 GuardDuty 控制台中使用此已保存的筛选器集时,它将无法按预期工作。这是因为 GuardDuty 控制台将筛选器值视为

CRITICALHIGH、MEDIUM、和LOW。例如,使用包含{ "severity": { "Equals": ["9"] } }的 CLI 命令创建的筛选器应在中显示相应的输出 API/CLI。但是,此保存的筛选器在 GuardDuty 控制台中使用时包括部分严重性级别,并且不会显示预期的输出。这使得 API 和 CLI 必须指定与每个严重性级别相关联的所有数值。

-

中的属性筛选器 GuardDuty

使用 API 操作创建筛选条件或对结果进行排序时,必须在 JSON 中指定筛选条件。这些筛选条件与调查发现的详细信息 JSON 相关。下表列出了筛选条件属性的控制台显示名称,以及其等效的 JSON 字段名称。

控制台字段名称 |

JSON 字段名称 |

|---|---|

账户 ID |

accountId |

调查发现 ID |

id |

Region |

region |

严重性 |

severity 您可以根据调查发现类型的严重性级别筛选调查发现类型。有关严重性值的更多信息,请参阅 GuardDuty 调查结果的严重性级别。如果您 |

调查发现类型 |

类型 |

更新时间 |

updatedAt |

访问密钥 ID |

资源.access KeyDetails.accessKeyId |

委托人 ID |

资源.access KeyDetails.principalId |

用户名 |

资源.access KeyDetails.userName |

用户类型 |

资源.access KeyDetails.userType |

IAM 实例配置文件 ID |

资源实例 Details.iamInstanceProfile.id |

实例 ID |

资源实例 Details.instanceId |

实例映像 ID |

资源实例 Details.imageId |

实例标签键 |

资源实例 Details.tags.key |

实例标签值 |

资源实例 Details.tags.value |

IPv6 地址 |

资源实例 Details.networkInterfaces.ipv6Addresses |

私有 IPv4 地址 |

资源实例 Details.networkInterfaces.privateIpAddresses.privateIpAddress |

公有 DNS 名称 |

资源实例 Details.networkInterfaces.publicDnsName |

公有 IP |

资源实例 Details.networkInterfaces.publicIp |

安全组 ID |

资源实例 Details.networkInterfaces.securityGroups.groupId |

安全组名称 |

资源实例 Details.networkInterfaces.securityGroups.groupName |

子网 ID |

资源实例 Details.networkInterfaces.subnetId |

- VPC ID |

资源实例 Details.networkInterfaces.vpcId |

Outpost ARN |

资源实例 Details.outpostARN |

资源类型 |

resource.resourceType |

存储桶权限 |

resource.s3 BucketDetails.publicAccess.effectivePermission |

存储桶名称 |

resource.s3 BucketDetails.name |

Bucket tag key |

resource.s3 BucketDetails.tags.key |

Bucket tag value |

resource.s3 BucketDetails.tags.value |

存储桶类型 |

resource.s3 BucketDetails.type |

操作类型 |

service.action.actionType |

调用的 API |

服务.action.aws ApiCallAction.api |

API 调用方类型 |

服务.action.aws ApiCallAction.callerType |

API 错误代码 |

服务.action.aws ApiCallAction.errorCode |

API 调用方城市 |

服务.action.aws ApiCallAction.remoteIpDetails.city.cityName |

API 调用方国家/地区 |

服务.action.aws ApiCallAction.remoteIpDetails.country.countryName |

API 调用方 IPv4 地址 |

服务.action.aws ApiCallAction.remoteIpDetails.ipAddressV4 |

API 调用方 IPv6 地址 |

服务.action.aws ApiCallAction.remoteIpDetails.ipAddressV6 |

API 调用方 ASN ID |

服务.action.aws ApiCallAction.remoteIpDetails.organization.asn |

API 调用方 ASN 名称 |

服务.action.aws ApiCallAction.remoteIpDetails.organization.asnOrg |

API 调用方服务名称 |

服务.action.aws ApiCallAction.serviceName |

DNS 请求域 |

服务.action.dns RequestAction.domain |

DNS 请求域后缀 |

服务.action.dns RequestAction.domainWithSuffix |

网络连接受阻 |

service.action. ConnectionAction.blocked |

网络连接方向 |

service.action. ConnectionAction.connectionDirection |

网络连接本地端口 |

service.action. ConnectionAction.localPortDetails.port |

网络连接协议 |

service.action. ConnectionAction.protocol |

网络连接城市 |

service.action. ConnectionAction.remoteIpDetails.city.cityName |

网络连接国家/地区 |

service.action. ConnectionAction.remoteIpDetails.country.countryName |

网络连接远程 IPv4 地址 |

service.action. ConnectionAction.remoteIpDetails.ipAddressV4 |

网络连接远程 IPv6 地址 |

service.action. ConnectionAction.remoteIpDetails.ipAddressV6 |

网络连接远程 IP ASN ID |

service.action. ConnectionAction.remoteIpDetails.organization.asn |

网络连接远程 IP ASN 名称 |

service.action. ConnectionAction.remoteIpDetails.organization.asnOrg |

网络连接远程端口 |

service.action. ConnectionAction.remotePortDetails.port |

附属的远程账户 |

服务.action.aws ApiCallAction.remoteAccountDetails.affiliated |

Kubernetes API 调用方 IPv4 地址 |

service.action.kubernetes ApiCallAction.remoteIpDetails.ipAddressV4 |

Kubernetes API 调用方 IPv6 地址 |

service.action.kubernetes ApiCallAction.remoteIpDetails.ipAddressV6 |

Kubernetes 命名空间 |

service.action.kubernetes ApiCallAction.namespace |

Kubernetes API 调用方 ASN ID |

service.action.kubernetes ApiCallAction.remoteIpDetails.organization.asn |

Kubernetes API 调用请求 URI |

service.action.kubernetes ApiCallAction.requestUri |

Kubernetes API 状态代码 |

service.action.kubernetes ApiCallAction.statusCode |

网络连接本地 IPv4 地址 |

service.action. ConnectionAction.localIpDetails.ipAddressV4 |

网络连接本地 IPv6 地址 |

service.action. ConnectionAction.localIpDetails.ipAddressV6 |

协议 |

service.action. ConnectionAction.protocol |

API 调用服务名称 |

服务.action.aws ApiCallAction.serviceName |

API 调用方账户 ID |

服务.action.aws ApiCallAction.remoteAccountDetails.accountId |

威胁列表名称 |

服务。附加 Info.threatListName |

资源角色 |

service.resourceRole |

EKS 集群名称 |

资源.eks ClusterDetails.name |

Kubernetes 工作负载名称 |

resource.kubernetes Details.kubernetesWorkloadDetails.name |

Kubernetes 工作负载命名空间 |

resource.kubernetes Details.kubernetesWorkloadDetails.namespace |

Kubernetes 用户名 |

resource.kubernetes Details.kubernetesUserDetails.username |

Kubernetes 容器映像 |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.image |

Kubernetes 容器映像前缀 |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.imagePrefix |

扫描 ID |

service.ebs VolumeScanDetails.scanId |

EBS 卷扫描威胁名称 |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.name |

S3 对象扫描威胁名称 |

服务。恶意软件 ScanDetails.threats.name |

威胁严重性 |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.severity |

文件 SHA |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.filePaths.hash |

ECS 集群名称 |

resource.ecs ClusterDetails.name |

ECS 容器映像 |

resource.ecs ClusterDetails.taskDetails.containers.image |

ECS 任务定义 ARN |

resource.ecs ClusterDetails.taskDetails.definitionArn |

独立容器映像 |

资源容器 Details.image |

数据库实例 Id |

资源.rds DbInstanceDetails.dbInstanceIdentifier |

数据库集群 Id |

资源.rds DbInstanceDetails.dbClusterIdentifier |

数据库引擎 |

资源.rds DbInstanceDetails.engine |

数据库用户 |

资源.rds DbUserDetails.user |

数据库实例标签键 |

资源.rds DbInstanceDetails.tags.key |

数据库实例标签值 |

资源.rds DbInstanceDetails.tags.value |

可执行文件 SHA-256 |

服务运行时 Details.process.executableSha256 |

进程名称 |

服务运行时 Details.process.name |

可执行文件路径 |

服务运行时 Details.process.executablePath |

Lambda 函数名称 |

资源.lambda Details.functionName |

Lambda 函数 ARN |

资源.lambda Details.functionArn |

Lambda 函数标签键 |

资源.lambda Details.tags.key |

Lambda 函数标签值 |

资源.lambda Details.tags.value |

DNS 请求域 |

服务.action.dns RequestAction.domainWithSuffix |

所有其他查找字段(如下所列)仅可用作抑制规则筛选条件(使用CreateFilter和 UpdateFilter)。其他 API 操作不支持这些字段。必须通过 API 创建或更新使用这些字段的禁止规则。这些字段只能应用于具有ARCHIVE操作的过滤器。

注意

以下字段接受 Unix Epoch 毫秒格式的时间戳值(例如,1262309025000表示格林威治标准时间 2010 年 1 月 1 日星期五凌晨 1:23:45):

createdAt

updatedAt

服务。事件 FirstSeen

服务。事件 LastSeen

资源实例 Details.launchTime

资源.lambda Details.lastModifiedAt

resource.s3 BucketDetails.createdAt

资源.eks ClusterDetails.createdAt

resource.ecs ClusterDetails.taskDetails.createdAt

resource.ecs ClusterDetails.taskDetails.startedAt

service.ebs VolumeScanDetails.scanStartedAt

service.ebs VolumeScanDetails.scanCompletedAt

服务运行时 Details.context.modifiedAt

服务运行时 Details.context.modifyingProcess.startTime

服务运行时 Details.context.modifyingProcess.lineage.startTime

服务运行时 Details.context.targetProcess.startTime

服务运行时 Details.context.targetProcess.lineage.startTime

服务运行时 Details.process.startTime

服务运行时 Details.process.lineage.startTime

Service.detection.sequence.actors.createdTime

Service.detection.sequence.signals.cre

Service.detection.sequence.signals.updat

service.detection.sequence.signal SeenAt

service.detection.sequence.signal SeenAt

service.detection.sequence.resources.d Bucket.createdAt

service.detection.sequence.resources.d Task.createdAt

service.detection.sequence.resources.d Cluster.createdAt

JSON 字段名称 |

|---|

arn |

关联的 AttackSequenceArn |

createdAt |

描述 |

分区 |

资源.access KeyDetails.userIdentity.accessKeyId |

资源.access KeyDetails.userIdentity.accountId |

资源.access KeyDetails.userIdentity.arn |

资源.access KeyDetails.userIdentity.principalId |

资源.access KeyDetails.userIdentity.sessionContext.attributes.mfaAuthenticated |

资源.access KeyDetails.userIdentity.sessionContext.ec2RoleDelivery |

资源.access KeyDetails.userIdentity.sessionContext.invokedBy |

资源.access KeyDetails.userIdentity.sessionContext.sessionIssuer.accountId |

资源.access KeyDetails.userIdentity.sessionContext.sessionIssuer.arn |

资源.access KeyDetails.userIdentity.sessionContext.sessionIssuer.principalId |

资源.access KeyDetails.userIdentity.sessionContext.sessionIssuer.type |

资源.access KeyDetails.userIdentity.sessionContext.sessionIssuer.userName |

资源.access KeyDetails.userIdentity.sessionContext.sourceIdentity |

资源.access KeyDetails.userIdentity.sessionContext.webIdFederationData.attributes |

资源.access KeyDetails.userIdentity.sessionContext.webIdFederationData.federatedProvider |

资源.access KeyDetails.userIdentity.type |

资源.access KeyDetails.userIdentity.userName |

资源.bedrock GuardrailDetails.guardrailArn |

资源.bedrock GuardrailDetails.guardrailVersion |

资源容器 Details.containerRuntime |

资源容器 Details.imagePrefix |

资源容器 Details.securityContext.allowPrivilegeEscalation |

资源容器 Details.securityContext.privileged |

资源容器 Details.volumeMounts.mountPath |

资源容器 Details.volumeMounts.name |

resource.ebs VolumeDetails.scannedVolumeDetails.deviceName |

resource.ebs VolumeDetails.scannedVolumeDetails.encryptionType |

resource.ebs VolumeDetails.scannedVolumeDetails.kmsKeyArn |

resource.ebs VolumeDetails.scannedVolumeDetails.snapshotArn |

resource.ebs VolumeDetails.scannedVolumeDetails.volumeArn |

resource.ebs VolumeDetails.scannedVolumeDetails.volumeSizeInGB |

resource.ebs VolumeDetails.scannedVolumeDetails.volumeType |

resource.ebs VolumeDetails.skippedVolumeDetails.deviceName |

resource.ebs VolumeDetails.skippedVolumeDetails.encryptionType |

resource.ebs VolumeDetails.skippedVolumeDetails.kmsKeyArn |

resource.ebs VolumeDetails.skippedVolumeDetails.snapshotArn |

resource.ebs VolumeDetails.skippedVolumeDetails.volumeArn |

resource.ebs VolumeDetails.skippedVolumeDetails.volumeSizeInGB |

resource.ebs VolumeDetails.skippedVolumeDetails.volumeType |

resource.ecs ClusterDetails.activeServicesCount |

resource.ecs ClusterDetails.arn |

resource.ecs ClusterDetails.registeredContainerInstancesCount |

resource.ecs ClusterDetails.runningTasksCount |

resource.ecs ClusterDetails.status |

resource.ecs ClusterDetails.tags.key |

resource.ecs ClusterDetails.tags.value |

resource.ecs ClusterDetails.taskDetails.arn |

resource.ecs ClusterDetails.taskDetails.containers.containerRuntime |

resource.ecs ClusterDetails.taskDetails.containers.id |

resource.ecs ClusterDetails.taskDetails.containers.imagePrefix |

resource.ecs ClusterDetails.taskDetails.containers.name |

resource.ecs ClusterDetails.taskDetails.containers.securityContext.allowPrivilegeEscalation |

resource.ecs ClusterDetails.taskDetails.containers.securityContext.privileged |

resource.ecs ClusterDetails.taskDetails.containers.volumeMounts.mountPath |

resource.ecs ClusterDetails.taskDetails.containers.volumeMounts.name |

resource.ecs ClusterDetails.taskDetails.createdAt |

resource.ecs ClusterDetails.taskDetails.group |

resource.ecs ClusterDetails.taskDetails.launchType |

resource.ecs ClusterDetails.taskDetails.startedAt |

resource.ecs ClusterDetails.taskDetails.startedBy |

resource.ecs ClusterDetails.taskDetails.tags.key |

resource.ecs ClusterDetails.taskDetails.tags.value |

resource.ecs ClusterDetails.taskDetails.version |

resource.ecs ClusterDetails.taskDetails.volumes.hostPath.path |

resource.ecs ClusterDetails.taskDetails.volumes.name |

资源.eks ClusterDetails.arn |

资源.eks ClusterDetails.createdAt |

资源.eks ClusterDetails.status |

资源.eks ClusterDetails.tags.key |

资源.eks ClusterDetails.tags.value |

资源.eks ClusterDetails.vpcId |

资源实例 Details.iamInstanceProfile.arn |

资源实例 Details.instanceState |

资源实例 Details.instanceType |

资源实例 Details.launchTime |

资源实例 Details.networkInterfaces.networkInterfaceId |

资源实例 Details.networkInterfaces.privateDnsName |

资源实例 Details.networkInterfaces.privateIpAddress |

资源实例 Details.networkInterfaces.privateIpAddresses.privateDnsName |

资源实例 Details.platform |

资源实例 Details.productCodes.productCodeId |

资源实例 Details.productCodes.productCodeType |

resource.kubernetes Details.kubernetesUserDetails.groups |

resource.kubernetes Details.kubernetesUserDetails.impersonatedUser.groups |

resource.kubernetes Details.kubernetesUserDetails.impersonatedUser.username |

resource.kubernetes Details.kubernetesUserDetails.sessionName |

resource.kubernetes Details.kubernetesUserDetails.uid |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.containerRuntime |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.id |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.name |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.securityContext.allowPrivilegeEscalation |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.securityContext.privileged |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.volumeMounts.mountPath |

resource.kubernetes Details.kubernetesWorkloadDetails.containers.volumeMounts.name |

resource.kubernetes Details.kubernetesWorkloadDetails.hostIpc |

resource.kubernetes Details.kubernetesWorkloadDetails.hostNetwork |

resource.kubernetes Details.kubernetesWorkloadDetails.hostPid |

resource.kubernetes Details.kubernetesWorkloadDetails.serviceAccountName |

resource.kubernetes Details.kubernetesWorkloadDetails.type |

resource.kubernetes Details.kubernetesWorkloadDetails.uid |

resource.kubernetes Details.kubernetesWorkloadDetails.volumes.hostPath.path |

resource.kubernetes Details.kubernetesWorkloadDetails.volumes.name |

资源.lambda Details.description |

资源.lambda Details.lastModifiedAt |

资源.lambda Details.revisionId |

资源.lambda Details.vpcConfig.securityGroups.groupId |

资源.lambda Details.vpcConfig.securityGroups.groupName |

资源.lambda Details.vpcConfig.subnetIds |

资源.lambda Details.vpcConfig.vpcId |

资源.rds DbInstanceDetails.dbInstanceArn |

资源.rds DbInstanceDetails.dbiResourceId |

资源.rds DbInstanceDetails.dbSecurityGroups.name |

资源.rds DbInstanceDetails.dbSecurityGroups.status |

资源.rds DbInstanceDetails.engineVersion |

资源.rds DbInstanceDetails.iamDatabaseAuthenticationEnabled |

资源.rds DbInstanceDetails.publiclyAccessible |

资源.rds DbInstanceDetails.vpcId |

资源.rds DbInstanceDetails.vpcSecurityGroups.status |

资源.rds DbInstanceDetails.vpcSecurityGroups.vpcSecurityGroupId |

资源.rds DbUserDetails.application |

资源.rds DbUserDetails.authMethod |

资源.rds DbUserDetails.database |

资源.rds DbUserDetails.ssl |

资源.rds LimitlessDbDetails.dbClusterIdentifier |

资源.rds LimitlessDbDetails.dbShardGroupArn |

资源.rds LimitlessDbDetails.dbShardGroupIdentifier |

资源.rds LimitlessDbDetails.dbShardGroupResourceId |

资源.rds LimitlessDbDetails.engine |

资源.rds LimitlessDbDetails.engineVersion |

资源.rds LimitlessDbDetails.tags.key |

资源.rds LimitlessDbDetails.tags.value |

resource.s3 BucketDetails.arn |

resource.s3 BucketDetails.createdAt |

resource.s3 BucketDetails.defaultServerSideEncryption.encryptionType |

resource.s3 BucketDetails.defaultServerSideEncryption.kmsMasterKeyArn |

resource.s3 BucketDetails.owner.id |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.accountLevelPermissions.blockPublicAccess.blockPublicAcls |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.accountLevelPermissions.blockPublicAccess.blockPublicPolicy |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.accountLevelPermissions.blockPublicAccess.ignorePublicAcls |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.accountLevelPermissions.blockPublicAccess.restrictPublicBuckets |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.accessControlList.allowsPublicReadAccess |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.accessControlList.allowsPublicWriteAccess |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.blockPublicAccess.blockPublicAcls |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.blockPublicAccess.blockPublicPolicy |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.blockPublicAccess.ignorePublicAcls |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.blockPublicAccess.restrictPublicBuckets |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.bucketPolicy.allowsPublicReadAccess |

resource.s3 BucketDetails.publicAccess.permissionConfiguration.bucketLevelPermissions.bucketPolicy.allowsPublicWriteAccess |

resource.s3 BucketDetails.s3ObjectDetails.eTag |

resource.s3 BucketDetails.s3ObjectDetails.hash |

resource.s3 BucketDetails.s3ObjectDetails.key |

resource.s3 BucketDetails.s3ObjectDetails.objectArn |

resource.s3 BucketDetails.s3ObjectDetails.versionId |

schemaVersion |

服务.action.aws ApiCallAction.affectedResources |

服务.action.aws ApiCallAction.domainDetails.domain |

服务.action.aws ApiCallAction.remoteIpDetails.country.countryCode |

服务.action.aws ApiCallAction.remoteIpDetails.geoLocation.lat |

服务.action.aws ApiCallAction.remoteIpDetails.geoLocation.lon |

服务.action.aws ApiCallAction.remoteIpDetails.organization.isp |

服务.action.aws ApiCallAction.remoteIpDetails.organization.org |

服务.action.aws ApiCallAction.userAgent |

服务.action.dns RequestAction.blocked |

服务.action.dns RequestAction.protocol |

service.action.kubernetes ApiCallAction.parameters |

service.action.kubernetes ApiCallAction.remoteIpDetails.country.countryCode |

service.action.kubernetes ApiCallAction.remoteIpDetails.geoLocation.lat |

service.action.kubernetes ApiCallAction.remoteIpDetails.geoLocation.lon |

service.action.kubernetes ApiCallAction.resource |

service.action.kubernetes ApiCallAction.resourceName |

service.action.kubernetes ApiCallAction.sourceIPs |

service.action.kubernetes ApiCallAction.subresource |

service.action.kubernetes ApiCallAction.userAgent |

service.action.kubernetes ApiCallAction.verb |

service.action.kubernetes PermissionCheckedDetails.allowed |

service.action.kubernetes PermissionCheckedDetails.namespace |

service.action.kubernetes PermissionCheckedDetails.resource |

service.action.kubernetes PermissionCheckedDetails.verb |

service.action.kubernetes RoleBindingDetails.kind |

service.action.kubernetes RoleBindingDetails.name |

service.action.kubernetes RoleBindingDetails.roleRefKind |

service.action.kubernetes RoleBindingDetails.roleRefName |

service.action.kubernetes RoleBindingDetails.uid |

service.action.kubernetes RoleDetails.kind |

service.action.kubernetes RoleDetails.name |

service.action.kubernetes RoleDetails.uid |

service.action. ConnectionAction.localNetworkInterface |

service.action. ConnectionAction.localPortDetails.portName |

service.action. ConnectionAction.remoteIpDetails.country.countryCode |

service.action. ConnectionAction.remoteIpDetails.geoLocation.lat |

service.action. ConnectionAction.remoteIpDetails.geoLocation.lon |

service.action. ConnectionAction.remoteIpDetails.organization.isp |

service.action. ConnectionAction.remoteIpDetails.organization.org |

service.action. ConnectionAction.remotePortDetails.portName |

服务.action.port ProbeAction.blocked |

服务.action.port ProbeAction.portProbeDetails.localIpDetails.ipAddressV4 |

服务.action.port ProbeAction.portProbeDetails.localIpDetails.ipAddressV6 |

服务.action.port ProbeAction.portProbeDetails.localPortDetails.port |

服务.action.port ProbeAction.portProbeDetails.localPortDetails.portName |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.city.cityName |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.country.countryCode |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.country.countryName |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.geoLocation.lat |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.geoLocation.lon |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.ipAddressV4 |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.ipAddressV6 |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.organization.asn |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.organization.asnOrg |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.organization.isp |

服务.action.port ProbeAction.portProbeDetails.remoteIpDetails.organization.org |

服务.action.rds LoginAttemptAction.loginAttributes.application |

服务.action.rds LoginAttemptAction.loginAttributes.failedLoginAttempts |

服务.action.rds LoginAttemptAction.loginAttributes.successfulLoginAttempts |

服务.action.rds LoginAttemptAction.loginAttributes.user |

服务.action.rds LoginAttemptAction.remoteIpDetails.city.cityName |

服务.action.rds LoginAttemptAction.remoteIpDetails.country.countryCode |

服务.action.rds LoginAttemptAction.remoteIpDetails.country.countryName |

服务.action.rds LoginAttemptAction.remoteIpDetails.geoLocation.lat |

服务.action.rds LoginAttemptAction.remoteIpDetails.geoLocation.lon |

服务.action.rds LoginAttemptAction.remoteIpDetails.ipAddressV4 |

服务.action.rds LoginAttemptAction.remoteIpDetails.ipAddressV6 |

服务.action.rds LoginAttemptAction.remoteIpDetails.organization.asn |

服务.action.rds LoginAttemptAction.remoteIpDetails.organization.asnOrg |

服务.action.rds LoginAttemptAction.remoteIpDetails.organization.isp |

服务.action.rds LoginAttemptAction.remoteIpDetails.organization.org |

服务。附加 Info.agentDetails.agentId |

服务。附加 Info.agentDetails.agentVersion |

服务。附加 Info.anomalies.anomalousAPIs |

服务。附加 Info.authenticationMethod |

服务。附加 Info.averagePacketSizeIn |

服务。附加 Info.averagePacketSizeOut |

服务。附加 Info.context |

服务。附加 Info.domain |

服务。附加 Info.inBytes |

服务。附加 Info.localNetworkInterfaceOwner |

服务。附加 Info.localPort |

服务。附加 Info.outBytes |

服务。附加 Info.packetsIn |

服务。附加 Info.packetsOut |

服务。附加 Info.policyArn |

服务。附加 Info.policyName |

服务。附加 Info.remotePort |

服务。附加 Info.sample |

服务。附加 Info.scannedPort |

服务。附加 Info.threatFileSha256 |

服务。附加 Info.threatName |

服务。附加 Info.totalBytesIn |

服务。附加 Info.totalBytesOut |

服务。附加 Info.type |

服务。附加 Info.unusual.asnOrg |

服务。附加 Info.unusual.port |

服务。附加 Info.unusualProtocol |

服务。附加 Info.userAgent.fullUserAgent |

服务。附加 Info.userAgent.userAgentCategory |

服务。附加 Info.value |

服务。附加 Info.vpcOwnerAccountId |

service.count |

服务.detection.anomaly.profiles |

service.detection.anomaly.unual.unuseal. |

服务.detection.sequence.actors.id |

service.detection.sequence.actors.proc |

service.detection.sequence.actors.path |

service.detection.sequence.actors.actors. |

Service.detection.sequence.actors.createdTime |

service.detection.sequence.actors.sess |

service.detection.sequence.actors.session.m |

service.detection.sequence.actors.actors. |

service.detection.sequence.actors.user.accounc |

service.detection.sequence.actors.actors.user.ac |

service.detection.sequence.actors.user.creden |

服务.detection.sequence.actors.user.name |

服务.detection.sequence.actors.user.type |

服务.detection.sequence.actors.user.uid |

service.detection.sequenc SequenceTypes |

service.detection.sequenc |

service.detection.sequence.endpoint System.name |

service.detection.sequence.endpoint System.number |

服务.detection.sequence.endpoints.connection. |

service.detection.sequence.endpoint |

服务.detection.sequence.endpoints.id |

服务.detection.sequence.endpoints.ip |

service.detection.sequence.endpoints.loc |

服务.detection.sequence.endpoints.location. |

service.detection.sequence.endpoints.lat |

service.detection.sequence.endpoints.loc |

service.detection.sequence.endpoint |

服务.detection.sequence.resources.accountID |

服务.detection.sequence.resources.clou |

service.detection.sequence.resources.d Key.principalId |

service.detection.sequence.resources.d Key.userName |

service.detection.sequence.resources.d Key.userType |

service.detection.sequence.resources.data AutoScalingGroup.ec2InstanceUids |

service.detection.sequence.resources.data Stack.ec2InstanceUids |

service.detection.sequence.resources.data.cont |

service.detection.sequence.resources.data.container. |

service.detection.sequence.resources.d Image.ec2InstanceUids |

service.detection.sequence.resources.d Instance.availabilityZone |

service.detection.sequence.resources.d Instance.ec2NetworkInterfaceUids |

service.detection.sequence.resources.d Instance.iamInstanceProfile.arn |

service.detection.sequence.resources.d Instance.iamInstanceProfile.id |

service.detection.sequence.resources.d Instance.imageDescription |

service.detection.sequence.resources.d Instance.instanceState |

service.detection.sequence.resources.d Instance.instanceType |

service.detection.sequence.resources.d Instance.outpostArn |

service.detection.sequence.resources.d Instance.platform |

service.detection.sequence.resources.d Instance.productCodes.productCodeId |

service.detection.sequence.resources.d Instance.productCodes.productCodeType |

service.detection.sequence.resources.d LaunchTemplate.ec2InstanceUids |

service.detection.sequence.resources.d LaunchTemplate.version |

service.detection.sequence.resources.d NetworkInterface.ipv6Addresses |

service.detection.sequence.resources.d NetworkInterface.privateIpAddresses.privateDnsName |

service.detection.sequence.resources.d NetworkInterface.privateIpAddresses.privateIpAddress |

service.detection.sequence.resources.d NetworkInterface.publicIp |

service.detection.sequence.resources.d NetworkInterface.securityGroups.groupId |

service.detection.sequence.resources.d NetworkInterface.securityGroups.groupName |

service.detection.sequence.resources.d NetworkInterface.subNetId |

service.detection.sequence.resources.d NetworkInterface.vpcId |

service.detection.sequence.resources.d Vpc.ec2InstanceUids |

service.detection.sequence.resources.d Cluster.ec2InstanceUids |

service.detection.sequence.resources.d Cluster.status |

service.detection.sequence.resources.d Task.containerUids |

service.detection.sequence.resources.d Task.createdAt |

service.detection.sequence.resources.d Task.launchType |

service.detection.sequence.resources.d Task.taskDefinitionArn |

service.detection.sequence.resources.d Cluster.arn |

service.detection.sequence.resources.d Cluster.createdAt |

service.detection.sequence.resources.d Cluster.ec2InstanceUids |

service.detection.sequence.resources.d Cluster.status |

service.detection.sequence.resources.d Cluster.vpcId |

service.detection.sequence.resources.d InstanceProfile.ec2InstanceUids |

service.detection.sequence.resources.d InstanceProfile.id |

服务.detection.sequence.resources.data.kubernetes Workload.containerUids |

服务.detection.sequence.resources.data.kubernetes Workload.namespace |

服务.detection.sequence.resources.data.kubernetes Workload.type |

service.detection.sequence.resources.d Bucket.accountPublicAccess.publicAclAccess |

service.detection.sequence.resources.d Bucket.accountPublicAccess.publicAclIgnoreBehavior |

service.detection.sequence.resources.d Bucket.accountPublicAccess.publicBucketRestrictBehavior |

service.detection.sequence.resources.d Bucket.accountPublicAccess.publicPolicyAccess |

service.detection.sequence.resources.d Bucket.bucketPublicAccess.publicAclAccess |

service.detection.sequence.resources.d Bucket.bucketPublicAccess.publicAclIgnoreBehavior |

service.detection.sequence.resources.d Bucket.bucketPublicAccess.publicBucketRestrictBehavior |

service.detection.sequence.resources.d Bucket.bucketPublicAccess.publicPolicyAccess |

service.detection.sequence.resources.d Bucket.createdAt |

service.detection.sequence.resources.d Bucket.effectivePermission |

service.detection.sequence.resources.d Bucket.encryptionKeyArn |

service.detection.sequence.resources.d Bucket.encryptionType |

service.detection.sequence.resources.d Bucket.ownerId |

service.detection.sequence.resources.d Bucket.publicReadAccess |

service.detection.sequence.resources.d Bucket.publicWriteAccess |

service.detection.sequence.resources.d Bucket.s3ObjectUids |

service.detection.sequence.resources.d Object.eTag |

service.detection.sequence.resources.d Object.key |

service.detection.sequence.resources.d Object.versionId |

service.detection.sequence.resour |

服务检测.sequence.resources.region |

Service.detection.sequence.resources.r |

service.detection.sequence.resour |

service.detection.sequence.resources.t |

service.detection.sequence.resources.t |

服务.detection.sequence.resources.uid |

service.detection.sequenc Indicators.key |

service.detection.sequenc Indicators.title |

service.detection.sequenc Indicators.values |

service.detection.sequence.signals.act |

service.detection.sequence.signal |

Service.detection.sequence.signals.cre |

service.detection.sequence.signal |

service.detection.sequence.signals.endpo |

service.detection.sequence.signal SeenAt |

service.detection.sequence.signal SeenAt |

service.detection.sequence.signal |

service.detection.sequence.signals.resour |

服务.detection.sequence.signals.se |

service.detection.sequence.signal Indicators.key |

service.detection.sequence.signal Indicators.title |

service.detection.sequence.signal Indicators.values |

service.detection.sequence.signal |

服务.detection.sequence.signals.uid |

Service.detection.sequence.signals.updat |

服务.detection.sequence.uid |

服务.detectorID |

service.ebs VolumeScanDetails.scanCompletedAt |

service.ebs VolumeScanDetails.scanDetections.highestSeverityThreatDetails.count |

service.ebs VolumeScanDetails.scanDetections.highestSeverityThreatDetails.severity |

service.ebs VolumeScanDetails.scanDetections.highestSeverityThreatDetails.threatName |

service.ebs VolumeScanDetails.scanDetections.scannedItemCount.files |

service.ebs VolumeScanDetails.scanDetections.scannedItemCount.totalGb |

service.ebs VolumeScanDetails.scanDetections.scannedItemCount.volumes |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.itemCount |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.shortened |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.filePaths.fileName |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.filePaths.filePath |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.filePaths.volumeArn |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.threatNames.itemCount |

service.ebs VolumeScanDetails.scanDetections.threatDetectedByName.uniqueThreatNameCount |

service.ebs VolumeScanDetails.scanDetections.threatsDetectedItemCount.files |

service.ebs VolumeScanDetails.scanStartedAt |

service.ebs VolumeScanDetails.scanType |

service.ebs VolumeScanDetails.sources |

服务。事件 FirstSeen |

服务。事件 LastSeen |

服务。恶意软件 ScanDetails.scanCategory |

服务。恶意软件 ScanDetails.scanConfiguration.incrementalScanDetails.baselineResourceArn |

服务。恶意软件 ScanDetails.scanConfiguration.triggerType |

服务。恶意软件 ScanDetails.threats.count |

服务。恶意软件 ScanDetails.threats.hash |

服务。恶意软件 ScanDetails.threats.itemDetails.additionalInfo.deviceName |

服务。恶意软件 ScanDetails.threats.itemDetails.additionalInfo.versionId |

服务。恶意软件 ScanDetails.threats.itemDetails.hash |

服务。恶意软件 ScanDetails.threats.itemDetails.itemPath |

服务。恶意软件 ScanDetails.threats.itemDetails.resourceArn |

服务。恶意软件 ScanDetails.threats.itemPaths.hash |

服务。恶意软件 ScanDetails.threats.itemPaths.nestedItemPath |

服务。恶意软件 ScanDetails.threats.source |

服务。恶意软件 ScanDetails.uniqueThreatCount |

服务运行时 Details.context.addressFamily |

服务运行时 Details.context.commandLineExample |

服务运行时 Details.context.fileSystemType |

服务运行时 Details.context.flags |

服务运行时 Details.context.ianaProtocolNumber |

服务运行时 Details.context.ldPreloadValue |

服务运行时 Details.context.libraryPath |

服务运行时 Details.context.memoryRegions |

服务运行时 Details.context.modifiedAt |

服务运行时 Details.context.modifyingProcess.euid |

服务运行时 Details.context.modifyingProcess.executablePath |

服务运行时 Details.context.modifyingProcess.executableSha256 |

服务运行时 Details.context.modifyingProcess.lineage.euid |

服务运行时 Details.context.modifyingProcess.lineage.executablePath |

服务运行时 Details.context.modifyingProcess.lineage.name |

服务运行时 Details.context.modifyingProcess.lineage.namespacePid |

服务运行时 Details.context.modifyingProcess.lineage.parentUuid |

服务运行时 Details.context.modifyingProcess.lineage.pid |

服务运行时 Details.context.modifyingProcess.lineage.startTime |

服务运行时 Details.context.modifyingProcess.lineage.userId |

服务运行时 Details.context.modifyingProcess.lineage.uuid |

服务运行时 Details.context.modifyingProcess.name |

服务运行时 Details.context.modifyingProcess.namespacePid |

服务运行时 Details.context.modifyingProcess.parentUuid |

服务运行时 Details.context.modifyingProcess.pid |

服务运行时 Details.context.modifyingProcess.pwd |

服务运行时 Details.context.modifyingProcess.startTime |

服务运行时 Details.context.modifyingProcess.user |

服务运行时 Details.context.modifyingProcess.userId |

服务运行时 Details.context.modifyingProcess.uuid |

服务运行时 Details.context.mountSource |

服务运行时 Details.context.mountTarget |

服务运行时 Details.context.relatedFilePaths |

服务运行时 Details.context.releaseAgentPath |

服务运行时 Details.context.runcBinaryPath |

服务运行时 Details.context.scriptPath |

服务运行时 Details.context.serviceName |

服务运行时 Details.context.shellHistoryFilePath |

服务运行时 Details.context.socketPath |

服务运行时 Details.context.targetProcess.euid |

服务运行时 Details.context.targetProcess.executablePath |

服务运行时 Details.context.targetProcess.executableSha256 |

服务运行时 Details.context.targetProcess.lineage.euid |

服务运行时 Details.context.targetProcess.lineage.executablePath |

服务运行时 Details.context.targetProcess.lineage.name |

服务运行时 Details.context.targetProcess.lineage.namespacePid |

服务运行时 Details.context.targetProcess.lineage.parentUuid |

服务运行时 Details.context.targetProcess.lineage.pid |

服务运行时 Details.context.targetProcess.lineage.startTime |

服务运行时 Details.context.targetProcess.lineage.userId |

服务运行时 Details.context.targetProcess.lineage.uuid |

服务运行时 Details.context.targetProcess.name |

服务运行时 Details.context.targetProcess.namespacePid |

服务运行时 Details.context.targetProcess.parentUuid |

服务运行时 Details.context.targetProcess.pid |

服务运行时 Details.context.targetProcess.pwd |

服务运行时 Details.context.targetProcess.startTime |

服务运行时 Details.context.targetProcess.user |

服务运行时 Details.context.targetProcess.userId |

服务运行时 Details.context.targetProcess.uuid |

服务运行时 Details.context.threatFilePath |

服务运行时 Details.context.toolCategory |

服务运行时 Details.context.toolName |

服务运行时 Details.process.euid |

服务运行时 Details.process.lineage.euid |

服务运行时 Details.process.lineage.executablePath |

服务运行时 Details.process.lineage.name |

服务运行时 Details.process.lineage.namespacePid |

服务运行时 Details.process.lineage.parentUuid |

服务运行时 Details.process.lineage.pid |

服务运行时 Details.process.lineage.startTime |

服务运行时 Details.process.lineage.userId |

服务运行时 Details.process.lineage.uuid |

服务运行时 Details.process.namespacePid |

服务运行时 Details.process.parentUuid |

服务运行时 Details.process.pid |

服务运行时 Details.process.pwd |

服务运行时 Details.process.startTime |

服务运行时 Details.process.user |

服务运行时 Details.process.userId |

服务运行时 Details.process.uuid |

服务. 用户反馈 |

删除实例快照 |