本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

查看密钥政策

您可以使用 Amazon KMS 控制台或 Amazon KMS API Amazon 托管式密钥中的GetKeyPolicy操作查看 Amazon KMS 客户托管密钥或账户中的密钥策略。但这些技术不能用于查看其他 Amazon Web Services 账户中的 KMS 密钥的密钥策略。

要了解有关 Amazon KMS 密钥策略的更多信息,请参阅中的关键政策 Amazon KMS。要了解如何确定哪些用户和角色有权访问 KMS 密钥,请参阅 确定访问权限 Amazon KMS keys。

授权用户可以在 Amazon Web Services 管理控制台的 Key policy(密钥策略)选项卡上查看 Amazon 托管式密钥 或客户托管密钥的密钥策略。

要在中查看 KMS 密钥的密钥策略 Amazon Web Services 管理控制台,您必须拥有 k ms: ListAliases、kms: DescribeKey 和 kms: GetKeyPolicy 权限。

-

登录 Amazon Web Services 管理控制台 并在 https://console.aws.amazon.com/km

s 处打开 Amazon Key Management Service (Amazon KMS) 控制台。 -

要更改 Amazon Web Services 区域,请使用页面右上角的区域选择器。

-

要查看您的账户中为您 Amazon 创建和管理的密钥,请在导航窗格中选择Amazon 托管密钥。要查看您账户中自己所创建和管理的密钥,请在导航窗格中选择 Customer managed keys (客户托管密钥)。

-

在 KMS 密钥列表中,选择要检查的 KMS 密钥的别名或密钥 ID。

-

选择 Key policy (密钥策略) 选项卡。

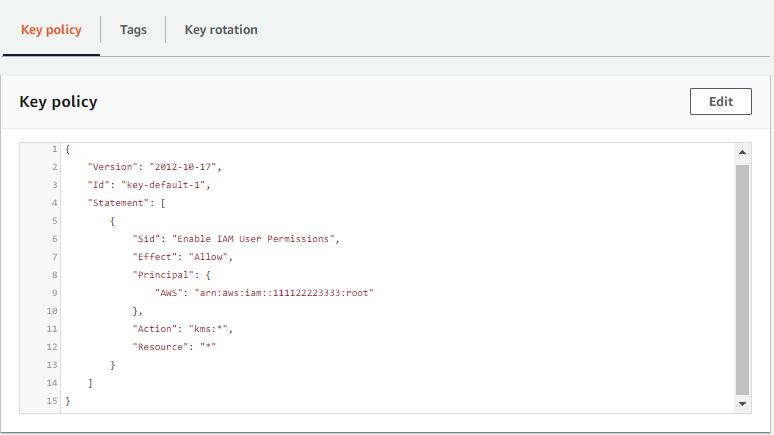

在 Key policy(密钥策略)选项卡中,您可能会看到密钥策略文档。这是策略视图。在密钥策略语句中,可以看到由密钥策略授予 KMS 密钥访问权限的委托人,还可以看到他们能执行的操作。

以下示例显示了默认密钥策略的策略视图。

或者,如果您在中创建了 KMS 密钥 Amazon Web Services 管理控制台,则会看到默认视图,其中包含密钥管理员、密钥删除和密钥用户部分。要查看密钥策略文档,请选择 Switch to policy view (切换到策略视图)。

以下示例显示了默认密钥策略的默认视图。

要在中获取 KMS 密钥的密钥策略 Amazon Web Services 账户,请使用 Amazon KMS API 中的GetKeyPolicy操作。此操作不能用于查看其他帐户中的密钥策略。

以下示例使用 Amazon Command Line Interface (Amazon CLI) 中的get-key-policy命令,但您可以使用任何 Amazon SDK 来发出此请求。

请注意,PolicyName 参数是必需的,即使其唯一的有效值为 default。此外,此命令请求以文本而不是 JSON 形式输出,以便更易于查看。

在运行此命令之前,请将示例密钥 ID 替换为您账户中的有效密钥 ID。

$aws kms get-key-policy --key-id1234abcd-12ab-34cd-56ef-1234567890ab--policy-name default --output text

响应应类似于下图,返回默认密钥策略。